Antwort Wie macht man eine Schwachstellenanalyse? Weitere Antworten – Wie funktioniert eine Schwachstellenanalyse

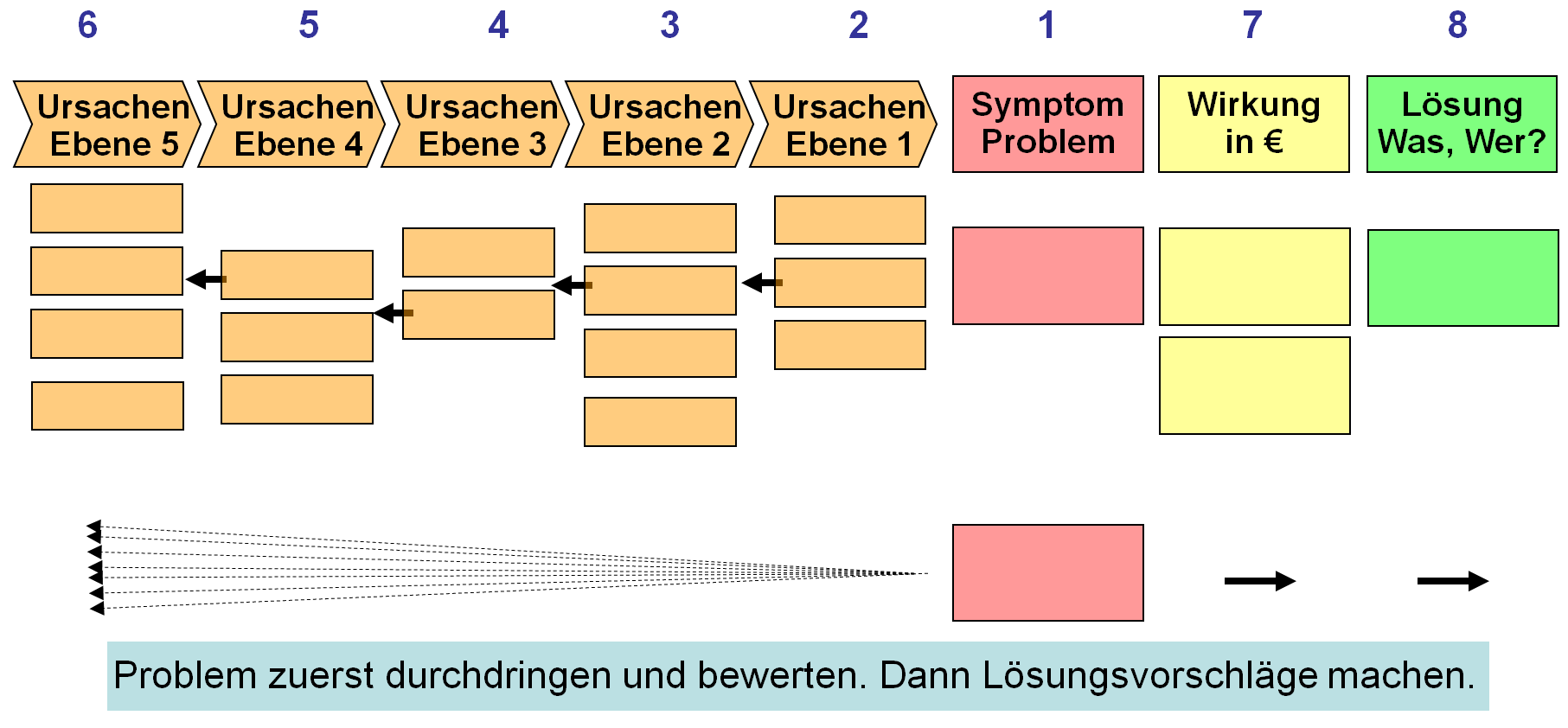

Zunächst erheben die Unternehmen die Daten und überprüfen sämtliche Abläufe im Unternehmen. Ziel der Untersuchung sind sämtliche Aspekte, die die Prozesse im Unternehmen verlangsamen oder verschlechtern. Anschließend erfolgt auf der Basis der Untersuchungsergebnisse eine Untersuchung der Ursachen.Prozessanalyse Vorgehen

- Ziele definieren. Im ersten Schritt muss festgelegt werden, was die Idee ist bzw.

- Analysebedarf prüfen.

- Prüfen der Idee.

- Anzupassende Prozesse identifizieren.

- Geeignete Prozessschritte identifizieren / Maßnahmen definieren.

- Nutzen / Aufwand bewerten.

- Priorisieren.

- Änderungen dokumentieren.

6 Tipps für eine gute Prozessbeschreibung

- Benutzen Sie Stichpunkte statt Fließtext.

- Formulieren Sie aktiv.

- Dokumentieren Sie Regelfälle, keine Sonderfälle.

- Ordnen Sie die Prozessschritte linear.

- Beschränken Sie sich auf 15 Prozessschritte.

Wie analysiert man Geschäftsprozesse : Fünf Schritte zur Geschäftsprozessanalyse

- Prozess identifizieren. Der erste Schritt besteht darin, den zu analysierenden 'Ist'-Prozess auszuwählen und die Beteiligten zu identifizieren, die damit umgehen.

- Prozessinformationen sammeln.

- Prozess abbilden.

- Prozess analysieren.

- Prozess verbessern und überwachen.

Ist ein Pentest eine Schwachstellenanalyse

Pentests sind umfassender als reine Schwachstellenanalysen.

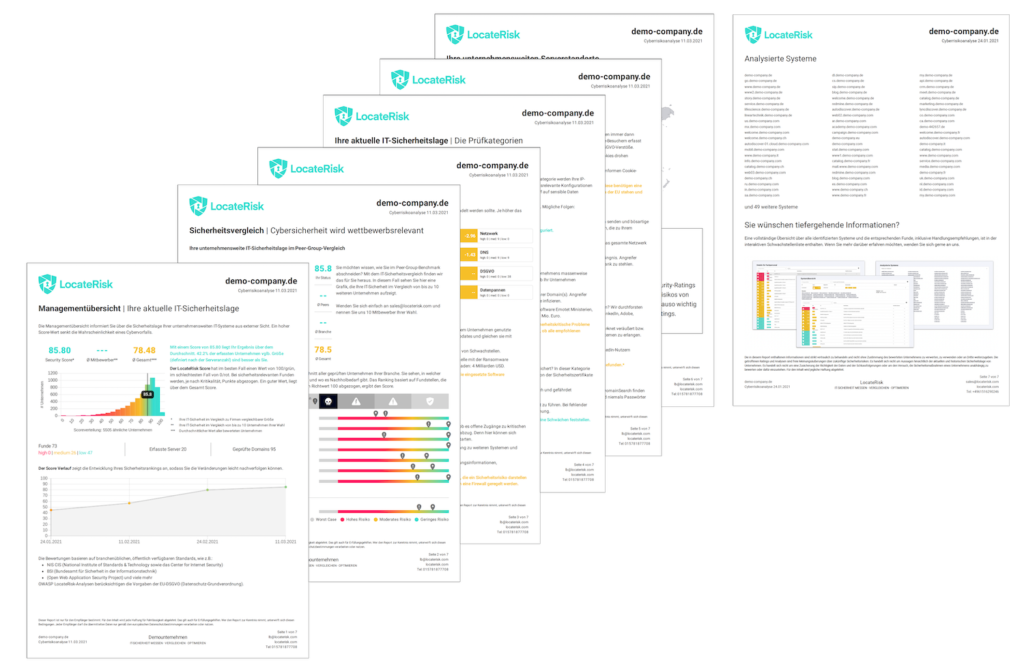

Bei Schwachstellenanalysen handelt es sich in der Regel um die wiederholte Durchführung automatisierter Scans, die ein System nach bekannten Schwachstellen durchsuchen und diese zur Überprüfung kennzeichnen.

Welche Arten von Schwachstellen gibt es : Die frühzeitige Erkennung von Schwachstellen sollte für alle Unternehmen der Finanz- und Versicherungsbranche oberste Priorität haben. Typische Arten von IT-Schwachstellen sind nicht gepatchte und veraltete Softwarestände, Trivialpasswörter oder offene Ports, die in der Kommunikation nicht explizit benötigt werden.

Eine Geschäftsprozessanalyse ist eine Methode zur Überprüfung der Prozesse, die Ihren Geschäftsbetrieb steuern. Dieser Prozess umfasst fünf Schritte: Prozesse überprüfen, Daten sammeln, Prozesse analysieren, Verbesserungsmöglichkeiten identifizieren und Änderungen vornehmen . Erfahren Sie unten mehr über BPAs und deren Verwendung.

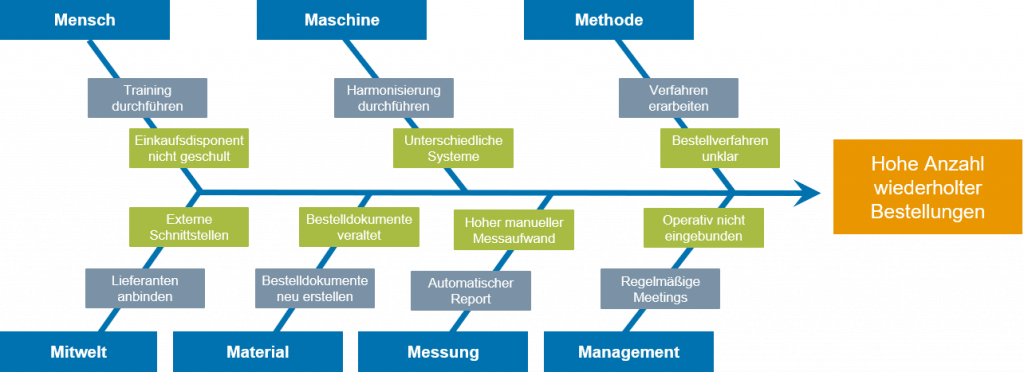

Es gibt verschiedene Methoden zur Prozessanalyse. Dazu zählen unter anderem die SWOT-Analyse, die Zeitanalyse, das Ishikawa-Diagramm, Kaizen, die Muda-Methode und Six Sigma.

Was gehört zur Prozessanalyse

Prozessanalyse bzw. Geschäftsprozessanalyse umfasst die Erkennung von tatsächlich ablaufenden Prozessen im Unternehmen sowie die Analyse von Ist-Prozessen mit dem Ziel der Aufdeckung von Schwachstellen und Erkennung von Optimierungspotenzial.Der englische Begriff für Schwachstellen-Scan lautet Vulnerability Scan. Während eines Vulnerability Scans werden mithilfe spezieller Tools wie Schwachstellen-Scanner die Netzwerke, Software und IT-Komponenten automatisiert auf Schwachstellen untersucht.Gehalt für Penetration Tester in Deutschland

| Deutschland | Durchschnittliches Gehalt | Offene Stellen |

|---|---|---|

| Penetration Tester in Bonn | 55.900 € | Jobs in Bonn |

| Penetration Tester in Frankfurt am Main | 55.600 € | Jobs in Frankfurt am Main |

| Penetration Tester in Berlin | 55.500 € | Jobs in Berlin |

| Penetration Tester in Wuppertal | 55.100 € | Jobs in Wuppertal |

Definitionen von Schwachstellen. ein Attribut, das unzureichend oder mangelhaft ist . Antonyme: Forte, Long Suit, Metier, Spezialität, Spezialität, Stärke, Strong Point, Strong Suit. ein Vermögenswert von besonderem Wert oder Nutzen. Art: Haftung.

Welche drei Prozessarten gibt es : Prozesse können entsprechend ihrer Merkmale in drei Prozessarten unterschieden werden: Steuerungsprozesse, Kernprozesse sowie Unterstützungsprozesse.

Was ist ein Beispiel für eine Prozessanalyse : Eine Art der Prozessanalyse stellt eine chronologische Abfolge von Schritten dar, die den Lesern, die den Prozess durchführen wollen oder müssen, erklären, wie etwas funktioniert oder gemacht wird: wie man sich zum Beispiel für den Entwurf anmeldet oder wie man eine Artischocke kocht.

Wie werden Schwachstellenscans durchgeführt

Nach der Erstellung eines Inventars vergleicht der Schwachstellenscanner jedes Element im Inventar mit einer oder mehreren Datenbanken bekannter Schwachstellen . Das Ergebnis ist eine Liste aller im Netzwerk gefundenen und identifizierten Systeme, wobei alle Systeme hervorgehoben werden, die bekannte Schwachstellen aufweisen und Aufmerksamkeit erfordern.

Scan-Tools führen eine Reihe von Wenn-Dann-Szenarien auf Ihren Systemen durch (z. B. einen Schwachstellenscan), dessen Durchführung normalerweise 1–3 Stunden dauert. Diese Wenn-Dann-Szenarien sollten Systemeinstellungen oder Aktionen identifizieren, die zu einer Systemausnutzung führen könnten.Normalerweise beginnt es bei 2 Tagen und endet bei etwa 20 Tagen. Die meisten Aufträge für einen Penetrationstest liegen bei etwa 5 Tagen. Je nach Anbieter und Zielbranche liegt der Tagessatz zwischen 1.260 € und 1.960 € pro Tag.

Wie viel verdient man als Hacker pro Monat : Gehalt für Ethical Hacker in Deutschland

| Deutschland | Durchschnittliches Gehalt | Möglicher Gehaltsrahmen |

|---|---|---|

| Ethical Hacker in Bielefeld | 53.900 € | 46.200 € – 64.600 € |

| Ethical Hacker in Bochum | 53.000 € | 45.700 € – 63.900 € |

| Ethical Hacker in Hannover | 52.400 € | 44.700 € – 62.800 € |

| Ethical Hacker in Leipzig | 51.400 € | 43.000 € – 59.600 € |